Bu yazıda, geleneksel siber güvenlik ile yapay zeka destekli siber güvenlik yaklaşımları incelenmiştir. İki yaklaşımın temel farklılıkları ele alınmış, detaylandırarak örnek senaryolarla açıklanmıştır.

Bu yazıda, geleneksel siber güvenlik ile yapay zeka destekli siber güvenlik yaklaşımları incelenmiştir. İki yaklaşımın temel farklılıkları ele alınmış, detaylandırarak örnek senaryolarla açıklanmıştır.

Geleneksel siber güvenlik, genellikle ağ güvenliği, erişim kontrolleri ve güvenlik duvarları gibi savunma tekniklerini içeren ve saldırganlara karşı sistemi savunmayı amaçlayan bir yaklaşımı ifade eder. Yapay zeka destekli siber güvenlik ise makine öğrenimi ile algoritmaları birleştirerek olası tehditleri erkenden hızlı ve etkili bir şekilde tespit edip yanıtlamayı amaçlayan bir yaklaşımdır.

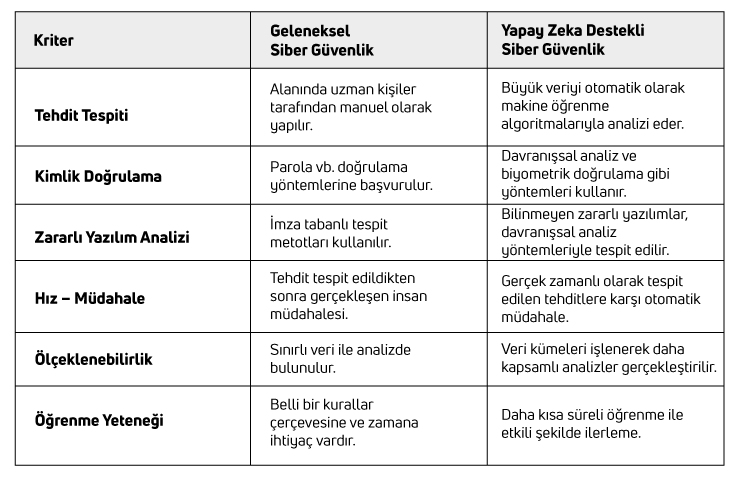

Aşağıdaki tabloda, bu iki yaklaşım belirlenen kriterler çerçevesinde karşılaştırılmış ve özet olacak şekilde açıklanmıştır. Daha sonra, kriter başlıkları ayrıntılı olarak ele alınmış ve örnek senaryolara yer verilmiştir.

Saldırıları erken aşamada belirleyip durdurmak siber güvenlikte kritik bir öneme sahiptir. Geleneksel ve yapay zeka destekli yaklaşımın temel farklıları aşağıda ele alınmıştır:

Geleneksel yöntem, kural bazlı veya imza tabanlı analizler kullanarak önceden belirlermiş formata göre tespit edilir ve yeni tehditlere karşı manuel güncelleme gerektirir. Yapay zeka destekli yöntemde ise anormal aktiviteler gerçek zamanlı olarak makine öğrenimi ve davranışsal analiz teknikleri kullanarak tespit edebilir.

Yapay zekanın artısı; yeni ve bilinmeyen tehditleri proaktif olarak tanımlayabilir, bilinen tehditlerle sınırlı kalmaz.

Geleneksel yöntemin artısı; bilinen tehditlere karşı hızlı, düşük kaynak kullanımlı ve öngörülebilir bir koruma sağlar.

Geleneksel yöntem, belirli kurallar doğrultusunda hareket ederken yanlış pozitifler üretebilir veya bazı tehditler gözden kaçabilir. Bu durum müdahale süresini uzatarak tehditlere daha geç yanıt verilmesine neden olabilir. Yapay destekli siber güvenlikte ise sistem ile kullanıcı davranışları analiz edilerek daha realisttik sonuçlar sağlayabilir.

Yapay zekanın artısı; daha az yanlış pozitifler üreterek aksiyon alınma süresini azaltabilir ve otomatik olarak anlık yanıtlar üretebilir.

Örnek Senaryo

Geleneksel sistemde saldırgan, hedef sistem üzerinde bir Zero-Day açığı tespit eder ve sisteme zararlı bir yazılım yükler. Ağ içerisindeki bir sunucuda bu zararlı yazılım arka planda çalışarak hassas müşteri bilgilerini toplar. Saldırgan, zararlı yazılımı polimorfik hale getirmişe geleneksel güvenlik yazılımları saldırıyı tespit edemez. Bu süreç bir süre boyunca devam edebilir veya güvenlik ekibinin fark etmesi ile saldırı durdurulabilir. Sistem yapay destekli olması halinde, yapay zeka sistemdeki ağ trafiğini inceleyerek normal erişim modellerini belirler. Çalışan bir yazılımdan gelen standart olmayan komut alışverişini tespit eder. Potansiyel bir saldırı olarak değerlendirir ve anlık olarak savunma protokollerini devreye sokar. Böylelikle saldırı girişimi erken safha da tespit edilerek saldırı durdurulur.

*polimorfik: kendini sürekli olarak değiştiren ve şekil değiştiren. (Örneğin: Storm Worm)

Kimlik doğrulamanın önemi en temelde saldırganların yetkisiz erişimini önleyerek sistemlere sızmasını engellemek ve veri bütünlüğünü korumaktır. Geleneksel ve yapay zeka destekli yaklaşımın temel farklıları aşağıda ele alınmıştır:

Geleneksel kimlik doğrulama; parola, pin, kart ve token gibi yöntemlere dayanırken, yapay destekli doğrulama ise davranışsal analiz ve biyometrik tekniklerle güvenliği dinamik bir üst seviyeye taşır.

Yapay zekanın artısı; biyometri, fiziksel ve davranışsal özelliklere dayalıdır ve bireye özgüdür. Bu sebeple elde edilmesi daha zordur.

Geleneksel kimlik doğrulama yöntemlerinde veriler çalınabilir, kopyalanabilir veya tahmin edilebilir; parolalar unutulabilir, manuel doğrulama süreçleri zaman alıcı olabilir. Yapay zeka destekli doğrulamalarda ise anlık kimlik doğrulama sağlayarak süreci hızlandırırken, kullanıcının fiziksel veya davranışsal özellikleri sürekli analiz edilerek kimlik sahtekarlıklarının önüne geçilebilir.

Yapay zekanın artısı; kullanıcı deneyimi iyileşir, kimlik doğrulama süreçleri hızlanır, kimlik hırsızlığına karşı daha güvenli boyuta taşınmış olur.

Örnek Senaryo

Geleneksel bir kimlik doğrulama sisteminde bir saldırgan, bir şirket çalışanın kimlik bilgilerini (kullanıcı adı ve parola) oltalama (phishing) ile elde eder. Kimlik bilgileri ile sisteme giriş yapar ve sistem, eğer sadece kimlik bilgilerini kontrol ediyorsa saldırganı yetkili bir kullanıcı olarak kabul eder. Saldırgan, kullanıcı yetkinlikleri doğrultusunda sistem üzerinde faaliyetlerde bulunabilir (veri ifşası, sistemde olası başka güvenlik açıklarından faydalanma vb.). Aynı senaryo yapay destekli kimlik doğrulama için gerçekleşirse yine saldırgan oltalama yolu ile bir çalışanın kimlik bilgilerini elde eder. Sisteme giriş yapar ve ek bir güvenlik adımı olan parmak izi tanımlama adımı ile karşılaşır. Sonuç, biyometrik doğrulama saldırganın başarılı olmasına engel olur. Senaryo bu sefer biyometrik doğrulama değil de geleneksel çok faktörlü kimlik doğrulama yöntemi olan OTP ek adımıyla ilerlesin. Saldırganın önünde iki yol var; OTP’yi bypass eder veya SIM swapping yapar. Saldırgan, ek adım da başarılı olur ve sisteme giriş yapar. Yapay zeka destekli sistem, kullanıcının önceki girişlerine ve davranışlarını dayalı bir analiz yapmaya başlar. Kullanıcı genellikle giriş yaptığı saat aralığı ortalamasında değil, cihaz bilgileri, konumu ve sistem üzerindeki davranışları (klayva ve fare hareketleri, yüksek miktarda veri indirme vb.) anormal bir durumda seyretmektedir. Sistem, şüpheli aktiviteyi algılayarak kullanıcı oturumunu sonlandırır, hesaba bloke koyar ve güvenlik ekibine otomatik uyarı gönderir. Saldırgan, sistem üzerinde etkisini gösteremeden saldırısı sonlanmış olur.

Gelişmiş veri işleme teknikleri ve algoritmalar kullanarak kullanıcı davranışlarını analiz eder. Birkaç örnek verirsek:

Sistemleri koruma açısından zararları en aza indirgemek ve tehditleri tespit etmek için gerçekleştirilir. Geleneksel ve yapay zeka destekli yaklaşımın temel farklıları aşağıda ele alınmıştır:

Geleneksel analiz yöntemleri, imza tabanlı olup ve bilinen zararlı yazılımın daha önce tespit edilen tehditlere ait verileri veritabanlarıyla karşılaştırarak statik bir şekilde veya sanal bir ortamda yazılım çalıştırarak yazılımın davranışları dinamik olarak gözlemlenebilir. Ancak yeni bir tehdit (örneğin; zero-day) söz konusu olduğunda geleneksel yöntem yetersiz kalabilir. Gerçek zamanlı yapay zeka destekli analizler, yazılım aktiviteleri sistem üzerinde inceler. Böylece bilinmeyen tehditler söz konusu olduğunda anomaliler anlık olarak tespit edilmiş olur.

Yapay zekanın artısı; yeni, bilinmeyen ve karmaşık saldırılara karşı anlık tespit sağlayabilir, müdahale süresini kısaltabilir.

Geleneksel yöntemin artısı; güvenilirlik, açıklanılabilirlik ve etik açılardan avantaj sağlar.

Geleneksel analizlerde zararsız dosyolar bazen yanlışlıkla tehdit olarak algılanabilir ve gereksiz müdahaleler gerçekleşir. Yapay destekli analizlerde ise yapay zeka dosyanın nasıl çalıştığını inceler ve gerçek tehditleri daha reel bir şekilde tespit ederek müdahale edebilir.

Yapay zekanın artısı; yanlış pozitifler en aza indirgenerek gereksiz müdahaleler ortadan kaldırılmış olur.

Örnek Senaryo

Saldırgan, hedef sistem için "Living off the Land" (LoTL) tekniklerini kullanarak zararlı yazılımı içeren bir dosya e-posta yoluyla hedef kullanıcıya gönderir. Kullanıcının bilgi güvenliği farkındalığının az olduğunu kabul edelim. Kullanıcı, dosya ile etkileşimde bulur ve zararlı yazılım indirilmiş olur. Saldırganın kullandığı saldırı tekniği sayesinde zararlı yazılım güvenilir uygulamalar tarafından kullanılan DLL dosyalarını değiştirerek sürekli olarak çalışmasını sağlar. Geleneksel güvenlik yazılımları bu durumu meşru bir aktivite olarak kabul eder ve saldırgan yetki seviyesince faaliyetlerde bulunur. Yapay zeka destekli sistemlerde meşru olmayan süreçlerin sistem üzerinde kalıcılığını korumaya çalıştığı belirlenir. Bunu sistem üzerinde davranış tabanlı anomali analizi ile gerçekleştirir. Saldırı erken aşamada fark edilir ve benzer saldırılara karşı önlem almak için zararlı yazılımın imzası oluşturulur.

Siber güvenlikte, hız ve müdahale en temel yapı taşlarından başında gelir. Her geçen gün daha karmaşık hale gelen saldırılarda hızlı tespit, erken müdahale, izolasyon, eylem ve bildirim sürecinin doğru bir şekilde işlemesi hem saldırı etkisini azaltmak hem de hukuki süreçler yönetmek açısından büyük önem taşır. Geleneksel ve yapay zeka destekli yaklaşımın temel farklıları aşağıda ele alınmıştır:

Geleneksel yöntemlerle saldırı tespiti çoğunlukla manuel inceleme gerektirir ve fark edilmesi dakikalar, saatler, günler ve hatta aylar sürebilir. Makine öğrenimi ve davranışsal analizler sayasinde tehditler anında tespit edilebilir ve yapay zeka bu anormal aktivitelere otomatik olarak kısa süre içerisinde müdahalede bulunabilir.

Yapay zekanın artısı; gerçek zamanlı tespit, hızlı müdahale ile süreç yönetimi sağlar.

Geleneksel yöntemde saldırılar manuel olarak analiz edilir ve sistemlerin güncellenmesi zaman alır. Yapay zeka destekli sistemlerde ise sürekli öğrenme ile saldırı sonrası otomatik güncellenir ve gelecekteki tehditlere karşı önlem alır.

Yapay zekanın artısı; kendini sürekli geliştirip iyileştirerek gelecekteki saldırılara karşın daha etkili olur.

Geleneksel yöntemin artısı; detaylı dökümantasyon ve manuel kontrol sağlar, kurumsal hafızayı tazeler, sorumluluk ve yasal izlenebilirlik açısından avantajlıdır.

Örnek Senaryo

Geleneksel sistemde bir saldırgan kimlik avı ile bir şirketin ağına sızar. Ek güvenlik önlemleri bulunmaması sebebiyle güvenlik ekibi bu durumu birkaç gün sonra fark eder. Bu süre zarfında da saldırgan birçok hassas veriyi çalmış olur. Aynı saldırı yapay zeka destekli sistemde gerçekleştiğinde yapay zeka şüpheli e-postayı anlık analiz edip engeller ve saldırı başarısız olur. (“Kimlik Doğrulama” kriterindeki örnek senaryonun saldırı süreçleri bu kriterin örnek senaryosu içinde geçelidir.)

Bir yapı veya sistemin büyüyen hacmi, artan kullanıcı sayısı, büyük veri işleme gereksinimi, verimlilik beklentileri ve güvenlik tehditleri karşısında ölçeklenebilirlik ve süreklilik sağlayabilmesi, kurumların bilgi güvenliği açısından kritik öneme sahiptir. Geleneksel ve yapay zeka destekli yaklaşımın temel farklıları aşağıda ele alınmıştır:

Geleneksel yöntemler, yeni tehditlerin ortaya çıkması veya mevcut tehditlerin daha sık saldırılarla kendini göstermesi sebebiyle, daha fazla fiziksel altyapı ve insan kaynağına ihtiyaç doğar. Yapay zeka insan müdahalesi gereksinimini azaltarak büyük sistemleri daha etkin bir şekilde yönetebilme yeteneğini sürekli geliştirmektedir.

Yapay zekanın artısı; güvenliği otonom hale getirerek operasyonel verimliği arttırır ve maliyetleri düşürür.

Geleneksel yöntemin artısı; süreçler insan odaklı olduğu için kaynak kullanımında esneklik ve anlık müdahale kabiliyeti daha yüksektir.

Geleneksel güvenlik sistemleri belirli veri ile çalışır. Tehdit sayıları artıkça ve yeni tehditler ortaya çıktıkça bu verilerin analizi, işlenmesi, kabulü ve eyleme geçilmesi zaman alır. Yapay zeka destekli sistemler büyük veri ile çalışarak birçok kullanıcı ve cihazın ürettiği bilgiyi anlık olarak işleyebilir, yeni tehditleri hızla öğrenebilir ve ölçek büyüdükçe kendini adapte edebilme yeteneğine sahiptir. Böylece güvenlik süreçleri daha hızlı ve etkin gelir.

Yapay zekanın artısı; gelişen yeni tehditlere kısa sürede uyum sağlayarak kendini optimize eder ve devasa veri kümelerini analiz ederek büyük yapılar ile ilgilenebilir.

Geleneksel yöntemin artısı; yapay zeka sistemleri öğrenmeye açık olduğu için, kötü verilerle eğitilirse hatalar yapabilir. Geleneksel sistemler ise güncellenene kadar sabit kurallar ve otoritelerce çalışır.

Geleneksel yöntemde güvenlik ekipleri, bazı tehditlerde bölgesel bazda hareket edebilirken globalde eş zamanlı eylemler gerçekleştirebilmesi daha zordur. Yapay destekli sistemler otomatize olarak çalıştıkları için globalde dağıtılmış büyük ölçekli ağlarda, tehditleri anlık analiz edebilir ve tüm sistemler için anlık yanıt üretebilir.

Yapay zekanın artısı; küresel ölçekli saldırılar karşısında daha hızlı aksiyon alınmasını sağlar.

Örnek Senaryo

Üç kıtada veri merkezi olan 2000’den fazla mikroservis içeren ve Kubernetes üstünde çalışan bir altyapıya sahip bir şirket saldırganın hedefindedir. Saldırgan, muhasebe departmanında çalışan kişiler için bir e-fatura oluşturur e-posta yoluyla gönderir. E-posta .pdf görünümlü ama içerisinde makro içeren bir dosyası vardır. Geleneksel sistemde bu e-posta mail sunucundan geçer ve kullanıcı e-posta ile etkileşimde bulunur. Dosya açıldığında PowerShell üzerinden bir arka kapı bırakır. Arka kapı saldırganın kontrol paneline bağlanarak hedef sistem hakkında bilgi toplamaya başlar. Ağ üzerinde oluşan trafik şifreli olduğu için IDS bu durumu atlar. Saldırgan kimlik bilgilerini toplayarak sunucular arası yayılmayı (kerberoasting, pass-the-hash vs.) dener. Saldırgan, kontrol ettiği domainin DNS sunucusunu kendi sunucusuna yönlendirir. Topladığı verileri şifreler, DNS sorgularının içerisine gizleyerek veri parçaları gönderir. Bu sorgular DNS çözümleyicileri aracılığıyla saldıranın sunucusuna ulaşır ve karşılıklı sorgular-yanıtlar döner. Geleneksel güvenlik duvarları bu aktiviteyi meşru bir DNS trafiği olarak algılar. Üç veri merkezinde ayrı ayrı güvenlik ekiplerinin bulunması, olayların farlı zamana aralıklarında gerçekleşmesi ve DNS trafiğinin genellikle daha az incelenmesi sonucunda, bu saldırının fark edilmesi ve işbirliği sağlanarak yönetilmesi zaman alır. Yapay zeka destekli sistemlerde en başta mail sunucusu, e-postadaki davranışsal anormallikleri analiz ederek karantinaya alabilir veya bu durum atlatılması halinde normal davranış paternlerine uymayan ağda ki yoğun DNS trafiğini tespit eder ve sunucuyu izole eder. Şüpheli veri akışı durdurur. Hız ve müdahale, büyük ölçekte otomatik bir şekilde gerçekleştirilmiş olur.

Siber güvenlikte öğrenme yeteneği, tehditlerle mücadelede kritik bir faktördür. Çünkü siber tehditler sürekli evrim geçirmektedir. Öğrenme yeteneği olmayan bir güvenlik sistemi statik kalır ve gelişen tehditlere karşı savunmasız kalır. Geleneksel ve yapay zeka destekli yaklaşımın temel farklıları aşağıda ele alınmıştır:

Geleneksel sistem belirli statik kullar ve bilinen tehditler üzerinden analiz yapar. Uzmanlar tarafından güvenlik stratejileri belirlenir ve uygulanır. Yapay zeka destekli sistemler ise büyük miktardaki veri içerisindeki karmaşık örüntüleri tanımlar, beklenilmeyeni tahmin edebilir ve otomatik olarak müdahalede bulunabilir.

Yapay zekanın artısı; dinamik olarak tehditleri tespit edebilir ve tehdit ortamlarına uyum sağlayarak saldırılara karşı erken ve otomatik olarak müdahale edilir.

Örnek Senaryo

Bir şirketin güvenlik duvarı bilinen kötü amaçlı yazılımlara karşı sistemi korur. Ancak geleneksel olan bu yaklaşım yeni bir saldırı tekniği ortaya çıktığında bu saldırıyı tanımlamak için manuel müdahaleye gereksinim duyar. Aynı sistem yapay zeka destekli olması halinde, sistemin anormal davranışlar sergilemesi söz konusu olduğunda yapay zeka bunu bilinmeyen bir aktivite olarak tanımlar ve kendini adapte ederek otomatik olarak olası tehditti bertaraf edebilir. (“Zararlı Yazılım Analizi” kriterindeki örnek senaryonun saldırı süreçleri bu kriterin örnek senaryosu içinde geçelidir.)

Ek Bilgi: Yapay zekanın siber güvenlikte karşılaştığı zorluklar ve riskler nelerdir?